ip地址被攻击 (ip地址被攻击怎么解决)

IP地址被攻击是指未经授权的访问或尝试访问您的IP地址。这可能来自各种来源,包括黑客、恶意软件和其他恶意行为者。IP地址攻击可能以多种方式影响您的设备或系统,包括:

- 拒绝服务(

公司内网ip冲突的快速解决办法

为了提高局域网运行稳定性,我们不能等IP地址冲突故障发生时,才想办法去应对,而应该主动出击,让上网用户无法抢用局域网中的其他IP地址。一、发生ip冲突的原因是什么?

发生IP地址冲突的原因:

1、很多用户不知道“IP地址”、“子网掩码”、“默认网关”等参数如何设置,有时用户不是从管理员处得到的上述参数的信息,或者是用户无意和私自修改了这些信息所导致的;

2、有时管理员或用户根据管理员提供的参数进行设置时,由于失误造成参数输错也会导致该情况发生;

3、出现得最多的是在客户机维修调试时,维修人员使用临时IP地址应用造成;

二、组网举例

举例:

局域网大约有150个网络节点,这些网络节点平均分布在六个楼层,每一个楼层中的网络节点都通过100M双绞线与普通二层交换机保护连接,而每一个普通二层交换机又通过1000M光纤线缆连接到路由交换机上,为了保证网络访问安全,所有网络节点都通过硬件防火墙与Internet网络互联互通。

目前,单位局域网使用的是10.168.163.0网段的IP地址:

该网段中使用的默认网关地址为10.168.163.1,子网掩码地址255.255.255.0,

由于该网段最多能拥有250多个IP地址,在平时工作中实际只用到150多个地址,显然足够大的地址空间余量完全可以满足工作站数量不断增加的需求。

但由于单位局域网采用了静态地址分配方法,每当工作站系统发生突然崩溃或遭遇病毒攻击不能正常启动时,上网用户都自行其是,随意重新安装系统、修改上网地址,结果局域网中频繁出现IP地址冲突现象,这不但严重影响了他人的正常上网访问,而且也加大了网络管理员的维护工作量。

三、解决方案

为了有效避免上网用户任意改动IP地址,所以打算采用地址绑定的方法,将工作站的IP地址与对应网卡设备的物理地址(MAC)绑定在一起,然而这种方法还并不是最有效的,是治标不治本,因为上网用户仍然可以采用修改电脑网卡物理地址的方法,来窃取他人的IP地址,很显然这种不是最有效的解决办法。

四、如何才能有效的解决

分析

核心交换机上对普通工作站的IP地址和网卡物理地址(MAC)进行绑定操作,可是简单地进行绑定操作,也不能解决上网用户随意设置IP地址的现象,

因为某个IP地址一旦被设置绑定后,虽然上网用户不能继续抢用这个IP地址,但是他仍然可以抢用局域网中处于空闲的IP地址,这样一来IP地址冲突现象仍然可能会发生。

这也是很多网络管理员百思不得其解的问题:在核心交换机中将所有工作站使用的IP地址绑定到对应MAC地址上后,仍然无法有效避免地址冲突故障。

要想彻底解决IP地址冲突故障,我们不但需要将局域网中已分配出去的IP地址绑定到对应网卡设备上。而且还需要对那些处于空闲状态的IP地址进行绑定。

这样一来上网用户既不能使用已经连网工作站的IP地址,又不能使用局域网中空闲的IP地址,因此只要局域网中的上网用户随意改动IP地址的话,他就不能正常接入到局域网网络中。

不过这样配置后,也带来了另外一个麻烦,那就是如果局域网中有新的用户需要上网访问时,就不能由自己作主任选IP地址,而必须事先向网络管理员单独申请上网,网络管理员接受到申请后需要登录进入交换机后台管理系统对空闲地址进行放号,上网用户才能正常连接到局域网中。实践证明,这种方法不但可以有效避免IP地址冲突故障发生,而且还能有效地防止网络病毒通过局域网非法传播,从而可以有效地保障局域网的稳定运行!

五、实施过程

依照上述理论分析,打算先将局域网中默认网关地址10.168.1.143绑定到对应的物理地址上,这样可以有效控制局域网中ARP病毒的爆发,之后再想办法对已经上网工作站的IP地址执行绑定操作,最后将那些处于空闲状态的IP地址集中绑定到一个虚拟的网卡物理地址上,如此一来就能实现一石二鸟的效果了。

1、那么如何绑定ip地址与mac物理地址呢?

首先输入cmd进入命令配置符,然后输入命令ipconfig/all,查看本机ip及mac地址情况。

输入字符串命令“arp -s 10.168.1.1 34-F3-9A-2B-9E-13“,即可绑定。

紧接着输入命令arp -a查询绑定是否成功。

很明显,默认网关地址10.168.1.143就被成功绑定36-F3-9A-2B-9E-13, MAC地址上了,其他工作站日后上网时如果抢用10.168.1.143地址时,就会出现无法上网的故障现象,如此一来整个局域网的运行稳定性就能得到保证了。

为了防止用户抢用其他IP地址,我们需要把已经上网的150个左右网络节点地址绑定起来,由于待绑定的地址数量比较多,单纯依靠手工方法获取每台工作站的网卡物理地址和IP地址,工作量将会十分巨大,所以在交换机后台系统的全局配置状态下,执行“display arp”字符串命令,之后将显示出来的交换机ARP表中的内容复制拷贝到本地纪事本编辑窗口中,通过简单的编辑修改后,再将修改后的ARP表内容复制粘贴到交换机ARP表中,这样一来就能快速完成已上网工作站地址的绑定任务。

2、绑定空闲的ip地址

对于剩下100个左右的空闲IP地址,我们可以采用手工方法依次将每一个空闲的IP地址绑定到虚拟的MAC地址上,例如要将 10.168.1.156地址绑定到07-1e-33-ea-89-75上时,我们可以在交换机后台系统的全局配置状态下,执行字符串命令“arp 10.168.1.143 07 1e 33 ea 89 75”,之后我们再按同样的方法将其他空闲IP地址绑定到虚拟MAC地址07 1e 33 ea 89 75上。

3、对于新用户来了,可以释放ip地址给他

完成上面的地址绑定任务后,任何用户都不能随意更改IP地址,倘若此时有新的用户需要使用空闲的10.168.1.156地址上网访问时,网络管理员可以按照下面的操作步骤,将10.168.1.156地址从绑定地址列表中释放出来:

a、首先在路由交换机后台管理系统执行“system”命令,将系统状态切换到全局配置状态,在该状态下输入字符串命令“display arp”,单击回车键后,从其后出现的ARP列表中检查一下10.168.1.156地址是否处于空闲状态,要是目标IP地址处于空闲状态,我们就能继续执行下面的释放步骤了:

b、 其次输入字符串命令“no arp 10.168.1.156 07 1e 33 ea 89 75 arpa”,单击回车键后,目标IP地址10.168.1.156就从地址绑定列表中释放出来了;

c、下面将10.168.1.156地址告诉给需要上网的用户,让他将该IP地址设置到对应工作站系统中,如此一来新增用户就能顺利地接入到单位局域网网络中了;

d、之后在核心交换机的后台管理系统,继续执行字符串命令“display arp in 10.168.1.156”,从其后返回的结果界面中我们可以查看得到对应10.168.1.156地址的网卡物理地址为00-bb-eb-c3-c6-d0;

e、得到该MAC地址后,我们可以继续执行字符串命令“arp 10.168.1.156 00 bb eb c3 c6 d0 arpa”,这样一来新上网用户的IP地址与网卡物理地址就被成功绑定在一起了,最后依次执行字符串命令“quit”、“save”,将上述配置操作保存到交换机系统中,结束交换机配置任务。

局域网IP冲突攻击怎么解决和防止?

局域网IP冲突,可用将电脑的“IP”设置成自动获取即可。

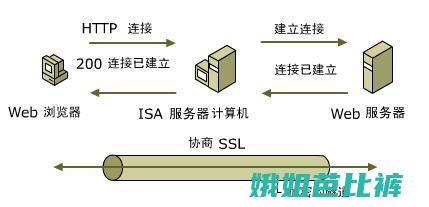

1、首先,找到“控制面板”打开进入”,将“查看方式”设置为“小图标”,然后找到并点击“Internet选项”进入;

2、在打开的窗口中点击“更改适配器设置”进入;

3、在打开的窗口中,右击“本地连接”,在弹出的菜单中选择“属性”;

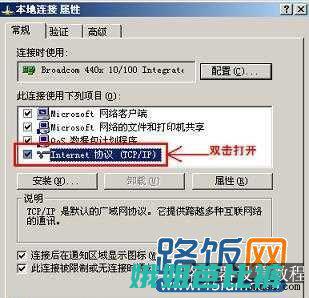

4、在打开的“本地连接 属性”窗口中找到“Internet协议版本(TCP/IPv4)”,双击打开;

5、在打开的“Internet协议版本(TCP/IPv4)属性”窗口中,勾选“自动获取IP地址”,最后点击“确定”完成设置即可。

检测到带选项的IP报文攻击, 丢弃报文31个, 攻击源:192.168.1.8等

检测到带选项的IP报文攻击, 丢弃报文31个, 攻击源:192.168.1.8等进行启用局域网ARP攻击防御功能,步骤如下:

1、首先第一步就是对于电脑ARP检测及防御的最基本的方法,就是通过将IP和MAC进行静态绑定来实现,特别是将网关IP和MAC进行绑定即可。

2、接着就是进行保护电脑上网信息传输的安全性,然后进行可以开启操作系统自带的防火墙功能,如图所示,在“服务”界面中,找到“Windows FireWare”服务并开启即可。

3、然后就是进行打开“安全检测工具”窗口中,勾选“启用局域网ARP攻击防御功能”项即可开启局域网ARP攻击检测功能,同时还可以勾选其它三个选项,如下图所示。

4、接着就是进行针对局域网中运行的影响网速的第三方限速软件(比如“网络终结者、网络警察”等)进行检测即可。

5、最后就是局域网中存在ARP攻击行为的主机,直接通过程序对其进行强制隔离或断网操作。然后右击对应的ARP攻击源主机,从其右键菜单中选择“断开选中主机公网连接”项即可如下图所示。

扩展资料

报文也是网络传输的单位,传输过程中会不断的封装成分组、包、帧来传输,封装的方式就是添加一些信息段,那些就是报文头以一定格式组织起来的数据。

比如里面有报文类型,报文版本,报文长度,报文实体等等信息。

完全与系统定义,或自定义的数据结构同义。

来几个 TCP/IP 头结构感受一下:

IP报文头部信息

typedef struct _iphdr //定义IP首部

{unsigned char h_lenver; //4位首部长度+4位IP版本号

unsigned char tos; //8位服务类型TOS

unsigned short total_len; //16位总长度(字节)

unsigned short ident; //16位标识

unsigned short frag_and_flags; //3位标志位

unsigned char ttl; //8位生存时间 TTL

unsigned char proto; //8位协议 (TCP, UDP 或其他)

unsigned short checksum; //16位IP首部校验和

unsigned int sourceIP; //32位源IP地址

unsigned int destIP; //32位目的IP地址

}IP_HEADER;

typedef struct psd_hdr //定义TCP伪首部

{unsigned long saddr; //源地址

unsigned long daddr; //目的地址

char ptcl; //协议类型

unsigned short tcpl; //TCP长度

}PSD_HEADER;

typedef struct _tcphdr //定义TCP首部

{USHORT th_sport; //16位源端口

USHORT th_dport; //16位目的端口

unsigned int th_seq; //32位序列号

unsigned int th_ack; //32位确认号

unsigned char th_lenres; //4位首部长度/6位保留字

unsigned char th_flag; //6位标志位

USHORT th_win; //16位窗口大小

USHORT th_sum; //16位校验和

USHORT th_urp; //16位紧急数据偏移量}TCP_HEADER;

// 这里只是数据头, 但头最能让你看清报文是啥东西

// IP_HEADER::total_len 指明了实体数据(也就是真正的消息内容)长度。

相关标签: ip地址被攻击、 ip地址被攻击怎么解决、

本文地址:http://www.29bbk.com/article/1389.html

上一篇:ip地址被别人用了怎么办我的ip地址被别人用...

下一篇:如何寻找正确的SMTP服务器地址?如何寻找正确...

<a href="http://www.29bbk.com/" target="_blank">娥姐芭比裤</a>

人气排行榜

人气排行榜